Типовые уязвимости в безопасности смарт‑контрактов в DeFi и как их закрывает аудит

Безопасность смарт контрактов в DeFi. Разбираем типовые уязвимости, ошибки токеномики, риски оракулов и пулов ликвидности. Показываем, как аудит смарт контрактов помогает укрепить защиту.

Безопасность смарт‑контрактов влияет на то, как протокол управляет оборотом токенов пользователей, ликвидностью и цифровыми активами.

Когда проект запускает DeFi‑механику, его участники фактически передают контроль над средствами коду, который работает без пауз и выходных.

Ошибка в логике или уязвимость в одном модуле способна повлиять на весь пул ликвидности или на выпуск токенов. Поэтому аудит смарт‑контрактов рассматривают как часть подготовки продукта к запуску, а не только как реакцию на инциденты.

В отличие от классического бэкенда, после развёртывания смарт‑контракты иногда не дают возможности быстро заменить код без миграции состояния или использования прокси.

Любое изменение логики требует проведения отдельной процедуры обновления и согласования. Поэтому внедрение инструментов безопасности удобнее проводить на этапах проектирования и тестирования. А аудит лучше использовать как внешний контроль того, насколько архитектура и реализация соответствуют заявленным правилам.

Какие контракты особенно чувствительны к ошибкам

Смарт‑контракты токенов и DeFi‑протоколов решают разные задачи. Но для обоих типов процедур безопасность смарт-контрактов важна по‑своему.

ERC‑20, BEP‑20 и NFT

Контракты токенов стандартов ERC‑20, BEP‑20 и NFT-контракты управляют эмиссией токенов, возможностью их сжигания, заморозкой переводов и ролевым доступом.

В них:

- фиксируют основные параметры токеномики;

- включено максимальное предложение, комиссии, правила вестинга и распределения.

Если реализация функций продукта расходится с моделью, описанной в документации, участникам сложнее оценить риски, а биржам — принимать решения о листинге.

ДЕЦЕНТРАЛИЗОВАННЫЕ ПРОТОКОЛЫ

Контракты DeFi‑протоколов работают с пулами ликвидности, стейкингом, лендингом и помогают проводить swap‑операции.

В таких системах пользователи передают активы в пул. А протокол рассчитывает доли, курсы обмена и вознаграждения.

Безопасность смарт‑контрактов здесь связана не только с отсутствием дыр, через которые средства можно вывести напрямую, но и с корректностью формул, которые описывают поведение пула.

ИНФРАСТРУКТУРА УПРАВЛЕНИЯ И БЛОКЧЕЙН-МАРШРУТИЗАЦИЯ

Отдельный слой составляют управляющие контракты, прокси и мосты.

Они отвечают за обновление логики, распределение ролей администратора и подключение внешних сетей или оракулов.

Ошибка в правах доступа или в логике верификации сообщений из другой сети может отразиться на всём протоколе, даже если отдельные модули выглядят корректно.

Логические ошибки

Часть инцидентов в DeFi связана не с классическими низкоуровневыми уязвимостями, а с погрешностями в формулировке правил.

Защита смарт-контрактов в таком случае страдает из‑за логики, которая не учитывает крайние сценарии или создаёт возможность для некорректного использования функции.

ТИПИЧНЫЕ ПРИМЕРЫ:

- неправильный расчёт наград в стейкинге;

- некорректные формулы для расчёта долей в пуле ликвидности;

- отсутствие проверок на минимальный или максимальный размер вклада.

В результате участник может получить больше токенов, чем предусмотрено экономической моделью, или вывести долю, которая не соответствует фактическому вкладу.

В процессе аудита такие ситуации проверяют через моделирование сценариев и сопоставление кода с описанием протокола.

Аудитор обращает внимание на инварианты. А именно — на общее количество токенов, сумму долей участников и сохранность балансов после операций.

Unit‑тесты и fuzz‑тестирование помогают пройти по большому числу комбинаций входных данных и посмотреть, где правила работают не так, как задумано.

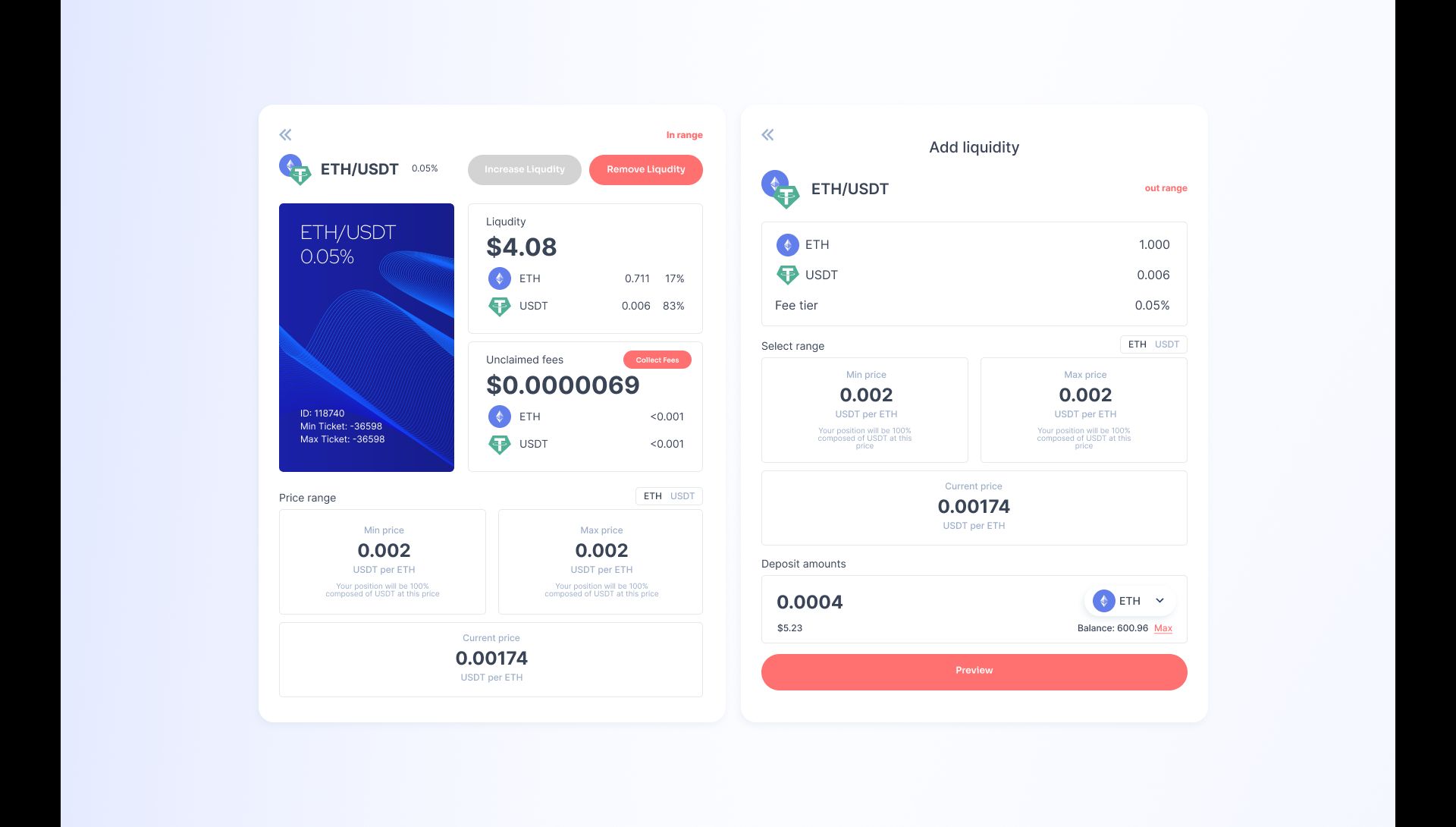

В DeFi‑кейсе SAWA Swap протокол в сети Linea решает задачу обмена и работы с ликвидностью.

В таком формате безопасность контрактов зависит от того, как именно реализован расчёт курсов и пересчёт долей в пуле при каждом swap‑действии.

При проектировании контракта и последующей его проверке учитывают:

- Как меняется состояние пула во время проведения больших сделок.

- Как обрабатываются пограничные значения.

- Какие ограничения накладываются на проскальзывание, чтобы защитить пользователей от попадания в нежелательный сценарий.

Реэнтрантность и порядок вызовов

Уязвимость, на которую специалисты рекомендуют обратить особое внимание, — реэнтрантность.

В блокчейне это возможность манипулировать состоянием контракта с помощью многократного вызова его функций, не дожидаясь их завершения и обновления данных.

Мошенники могут пользоваться ещё не обновлёнными данными, чтобы, например, повторно вывести средства до того, как баланс будет уменьшен.

Безопасность смарт‑контрактов в таких случаях повышают с помощью паттерна Checks‑Effects‑Interactions.

Согласно подходу CEI, операции в функциях смарт-контрактов должны проходить в строгом порядке:

- Проверки условий для корректного проведения операций.

- Обновление переменных состояния контракта.

- Выполнение внешних взаимодействий.

Чтобы обеспечить дополнительную защиту, используют механизм, который предотвращает повторный вызов функции до завершения её предыдущего выполнения. Он не даёт повторно войти в функцию, пока не завершён предыдущий вызов.

Аудит смарт‑контрактов нацелен на поиск мест, в которых вызывается внешний код или где логика меняет баланс после взаимодействия с другой системой.

В отчёте о проверке отмечают участки, где потенциальная реэнтрантность может повлиять на безопасность и предлагают варианты устранения проблемы с учётом архитектуры протокола.

Права доступа и управление

В отдельных случаях смарт-контракты содержат в себе функции для владельца протокола:

- Изменение параметров пула

- Обновление прокси

- Изменение комиссий

- Пауза протокола

- Управление списками адресов

Наличие таких функций не всегда воспринимается как проблема. Но защита контрактов во многом зависит от того, кто и как ими пользуется.

Если функция, которая меняет критичные параметры, не защищена модификатором доступа или проверкой роли, её может вызвать любой адрес. Это создаёт риск непредсказуемого поведения протокола.

Даже при наличии защиты аудит контрактов оценивает, какие права фактически получает владелец или мультисиг‑кошелёк, и насколько такой правовой набор соответствует модели доверия, которую декларирует проект.

В DeFi‑портфолио представлены протокольные решения, которые включают в себя варианты с использованием механизмов управления параметрами через мультисиг и timelock.

Такая схема позволяет связать административные действия с прозрачными ончейн‑процедурами и даёт пользователям время на реакцию, когда объявляется изменение ключевых настроек.

В таких конфигурациях безопасность смарт‑контрактов опирается на чёткое определение того, какие функции доступны только после принятия совместного решения несколькими сторонами.

Оракулы, прайс‑фиды и влияние внешних данных

Отдельные DeFi‑протоколы используют внешние данные о цене активов, чтобы определять условия займа, лимиты ликвидации или размер наград.

В таких случаях безопасность зависит не только от кода, но и от того, как протокол получает и обрабатывает данные о ценах.

Если контракт используют, как одиночный источник, который берёт цену из низколиквидной пары, атакующий может попытаться изменить курс через относительно небольшую сделку и инициировать выгодные для себя операции.

Например, получить избыточный заём или инициировать ликвидации.

В процессе аудита для таких протоколов эксперты обращают внимание на:

- используемые оракулы;

- частоту обновления данных;

- ограничения на изменение цены за определённый период.

Защиту можно укрепить, если применять проверенные решения (Chainlink), использовать TWAP‑метрики или комбинировать несколько источников, чтобы уменьшить влияние краткосрочных всплесков.

Антискам‑аспекты

Иногда контракт не содержит классических уязвимостей, но при этом включает в себя функции, которые могут быть использованы против интересов держателей токена.

Это возможности бесконтрольного выпуска токенов, изменения комиссии до очень высокого значения, блокировки переводов или изъятия ликвидности из пулов.

В техническом смысле такие функции не всегда относятся к уязвимостям. Но безопасность смарт‑контрактов в более широком понимании включает в себя и анализ того, какие сценарии они открывают.

В таких случаях проверка фиксирует наличие подобных возможностей и описывает их влияние на пользователей и на протокол, чтобы команда разработчиков могла скорректировать модель или задокументировать риски.

Как аудит смарт‑контрактов помогает снизить риски

В этом контексте процедуру ревизии рассматривают как многослойный процесс, который сочетает в себе автоматический анализ и ручную проверку.

Этапы:

- Аудиторы знакомятся с архитектурой протокола, ролью каждого контракта и предполагаемыми сценариями использования. Это помогает понять, на каких инвариантах строится защита и какие участки логики в ней критичны.

- Специалисты применяют инструменты статического анализа, которые ищут известные паттерны уязвимостей — реэнтрантность, некорректные проверки, возможные переполнения и потенциально опасные внешние вызовы. Автоматические средства не заменяют ручной аудит, но помогают выделить участки кода, которые требуют дополнительного внимания.

- Проверяющие проводят построчный разбор критичных модулей, сопоставление кода с токеномикой и бизнес‑логикой продукта, а также формируют тестовые сценарии. Unit‑тесты и интеграционные тесты позволяют проверить базовые правила работы контракта, а fuzz‑подход помогает найти нестандартные комбинации входных данных, которые приводят к нежелательным результатам.

Отчёт по аудиту обычно описывает найденные проблемы с указанием критичности возможных последствий и предложений по изменению кода или архитектуры.

Отдельно фиксируют моменты, связанные с правами доступа и поведенческими рисками, чтобы команда разработчиков могла принять осознанное решение по дальнейшему развитию протокола.

Примеры

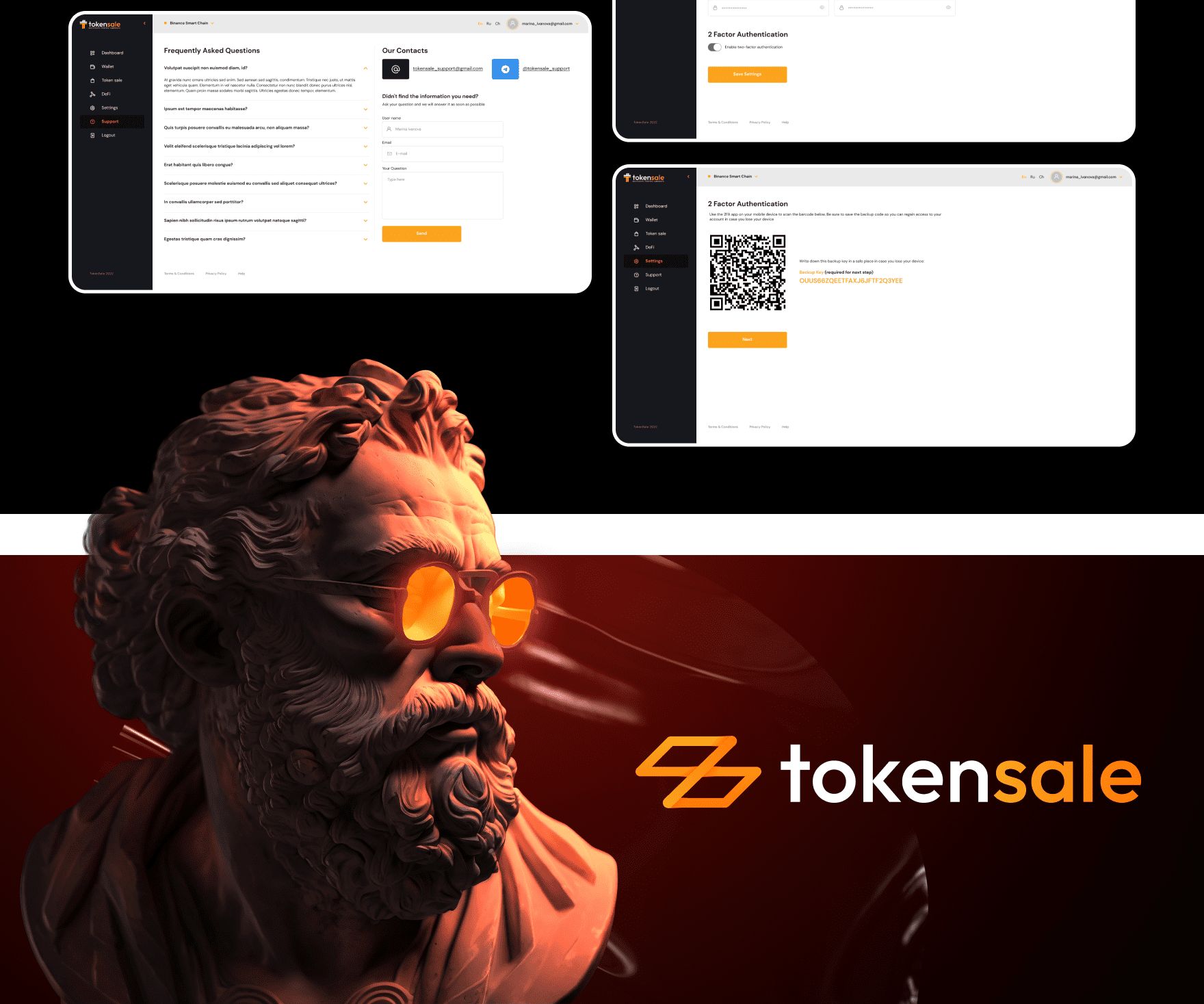

В кейсе Tokensale централизованный веб‑интерфейс объединяет токенизацию проектов, проведение токен‑сейлов, работу с DeFi‑пулами и кастодиальными веб‑кошельками.

На уровне смарт‑контрактов здесь реализованы функции выпуска токенов, распределения аллокаций и взаимодействия с пулами ликвидности на PancakeSwap и Uniswap.

Без блокчейна в таком решении сложнее зафиксировать участие инвесторов и проследить движение средств между пулами.

Безопасность смарт‑контрактов в данном случае влияет на предсказуемость токеномики и прозрачность распределения активов.

DeFi‑портфель включает в себя и такие решения, как SAWA Swap и сервисы для работы с пулами в экосистеме Uniswap.

В этих проектах контракты управляют swap‑операциями и ликвидностью пулов.

Безопасность смарт‑контрактов здесь затрагивает:

- корректность расчёта обменных курсов;

- управление долями участников;

- устойчивость к манипуляциям ценой.

Аудит в подобных системах помогает проверить, насколько логика соответствует ожидаемому поведению при разных объёмах сделок и уровнях загрузки пула.

В сфере игровых и NFT‑проектов показатели безопасности контрактов влияют на доверие к результатам игр и аукционов.

В портфолио FreeBlock есть кейс TrueRich — игра на смарт‑контрактах Ethereum.

В ней контракт фиксирует профиль игрока и определяет взаимодействие с игровой логикой.

В некоторых проектах NFT‑рынков контракты отвечают за выпуск, хранение и передачу токенов.

В таких случаях аудит помогает проверить, как реализуются права собственности и перемещение активов.

Чек‑лист «Что делать разработчику для защиты смарт‑контрактов»

Выполняя комплекс действий по обеспечению полноценной защиты, разработчик может идти по этому списку:

- Формализовать архитектуру и инварианты. Описать, какие контракты входят в систему, какие данные они хранят, какие операции выполняют и какие состояния считаются допустимыми. На этом этапе важно явно зафиксировать, какие значения суммарного баланса, выпуска токенов и долей пользователей должны сохраняться после проведения всех операций.

- Выбрать версию компилятора и набор библиотек. Практика показывает, что использование актуальной версии Solidity с включёнными проверками переполнений и библиотек OpenZeppelin Contracts уменьшает количество типовых ошибок в арифметике и правах доступа. Одновременно стоит зафиксировать флаг компилятора, диапазон версий и придерживаться их во всех контрактах.

- Указать модификаторы и уровни видимости для каждой функции, избегая при этом неопределённых значений по умолчанию и не используя tx.origin для аутентификации. Для критичных действий, таких как изменение параметров протокола или вывод средств, разумно применять ролевую модель и мультиподписные кошельки.

- Провести проверку порядка операций и проработать внешние вызовы. Применить паттерн Сhecks‑Effects‑Interactions, минимизировать количество внешних вызовов и при необходимости добавить механизмы Reentrancy Guard.

- Установить для всех публичных и external‑функций проверки require, ограничить диапазоны значений, избегая неограниченных циклов, которые зависят от пользовательского ввода. Это помогает уменьшить риск DoS‑сценариев и некорректных расчётов.

- Подготовить систему тестирования. Настроить unit‑тесты и интеграционные тесты, покрывающие обычные и пограничные сценарии работы смарт‑контрактов. Для DeFi‑логики полезно добавлять сценарии, которые моделируют резкие изменения цен, крупные сделки и взаимодействие нескольких пользователей. Также рекомендуется подключать fuzz‑тестирование для поиска неожиданных комбинаций параметров.

- Перед каждым релизом и при значимых изменениях кода запускать инструменты статического анализа. Например, — Slither или аналогичные решения, чтобы обнаружить известные паттерны уязвимостей. Важно не ограничиваться единичным запуском, а встроить проверку в рабочий процесс. Например, — запускать сканер при каждом запросе на внесение изменений в системе контроля версий и разбирать отчёты до слияния ветки.

- Проверить, как смарт‑контракты взаимодействуют с токенами сторонних проектов, учитывая нестандартное поведение и чёрные списки без предположений о стабильности чужого кода. Там, где задействованы оракулы и прайс‑фиды, тесты и ревью помогают убедиться, что контракт корректно обрабатывает задержки и аномальные значения.

Перед развёртыванием разработчик проводит финальное ревью кода и фиксирует версию, которая подлежит аудиту.

После деплоя полезно настроить мониторинг ончейн‑событий и алерты на нетипичное поведение. Это надо, чтобы быстрее замечать отклонения от ожидаемых сценариев и при необходимости инициировать проверку или обновление логики.

Когда нужен партнёр

Когда основатели и разработчики доходят до этапа, на котором безопасность смарт‑контрактов становится приоритетной, целесообразно двигаться по схеме:

- Сформулировать архитектуру

- Зафиксировать инварианты протокола

- Собрать код в стабильную версию

- Выбрать партнёров по аудиту

Выбор специалистов по проверке надо проводить с учётом того, какую экспертизу они уже применяли в проектах похожего класса — DeFi‑платформы, NFT‑системы, криптокошельки или криптопроцессинг.

FreeBlock в своих кейсах показывает участие в разработке и проверке смарт‑контрактов для токенсейлов, DeFi‑протоколов, NFT‑игр, кошельков и криптопроцессинга.

Для команд, которые готовят запуск продукта на блокчейне или проектируют обновление существующей логики, такой опыт может быть полезен как основа для аудита и дальнейшей доработки кода.